Aktualisiert April 2024 : Beenden Sie diese Fehlermeldungen und beschleunigen Sie Ihr Computersystem mit unserem Optimierungstool. Laden Sie es über diesen Link hier herunter.

- Laden Sie das Reparaturprogramm hier herunter und installieren Sie es.

- Lassen Sie es Ihren Computer scannen.

- Das Tool wird dann Ihren Computer reparieren.

Der Schutz unserer Daten online wird nie eine einfache Aufgabe sein, besonders heutzutage, wenn Angreifer regelmäßig einige neue Techniken und Exploits erfinden, um Ihre Daten zu stehlen. Manchmal sind ihre Angriffe für den einzelnen Benutzer nicht so schädlich. Aber große Angriffe auf einige beliebte Websites oder Finanzdatenbanken können sehr gefährlich sein. In den meisten Fällen versuchen die Angreifer zunächst, einige Malware auf den Computer des Benutzers zu bringen. Manchmal funktioniert diese Technik jedoch nicht.

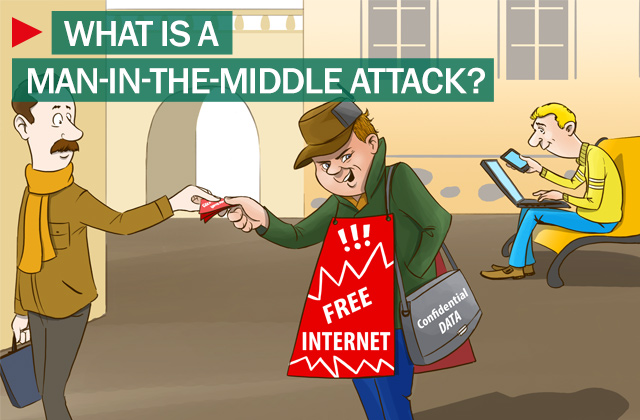

Bildquelle: Kaspersky.

Inhaltsverzeichnis

Was ist ein Man-in-the-Middle-Angriff

?

Eine beliebte Methode ist Man-in-the-middle Angriff. Es ist auch bekannt als Eimerkettenangriff, oder manchmal Janusangriff in der Kryptographie. Wie der Name schon sagt, hält sich der Angreifer zwischen zwei Parteien auf und macht sie glauben, dass sie über eine private Verbindung direkt miteinander sprechen, während tatsächlich das gesamte Gespräch vom Angreifer kontrolliert wird.

Ein Man-in-the-Middle-Angriff kann nur erfolgreich sein, wenn der Angreifer eine gegenseitige Authentifizierung zwischen zwei Parteien bildet. Die meisten kryptographischen Protokolle bieten immer eine Form der Endpunkt-Authentifizierung, insbesondere um MITM-Angriffe auf Benutzer zu blockieren. Das Protokoll Secure Sockets Layer (SSL) wird immer verwendet, um eine oder beide Parteien über eine gegenseitig vertrauenswürdige Zertifizierungsstelle zu authentifizieren.

So funktioniert es

Wir empfehlen die Verwendung dieses Tools bei verschiedenen PC-Problemen.

Dieses Tool behebt häufige Computerfehler, schützt Sie vor Dateiverlust, Malware, Hardwareausfällen und optimiert Ihren PC für maximale Leistung. Beheben Sie PC-Probleme schnell und verhindern Sie, dass andere mit dieser Software arbeiten:

- Download dieses PC-Reparatur-Tool .

- Klicken Sie auf Scan starten, um Windows-Probleme zu finden, die PC-Probleme verursachen könnten.

- Klicken Sie auf Alle reparieren, um alle Probleme zu beheben.

Lassen Sie uns sagen, dass es 3 Zeichen in dieser Geschichte gibt: Mike, Rob und Alex. Mike will mit Rob kommunizieren. In der Zwischenzeit hemmt Alex (Angreifer) das Gespräch zum Lauschen und führt ein falsches Gespräch mit Rob, im Namen von Mike. Zuerst fragt Mike Rob nach seinem öffentlichen Schlüssel. Wenn Rob Mike seinen Schlüssel zur Verfügung stellt, unterbricht Alex, und so beginnt der Man-in-the-Middle-Angriff. Alex schickt dann eine gefälschte Nachricht an Mike, die behauptet, von Rob zu sein, aber einschließlich Alex’ öffentlichem Schlüssel. Mike glaubt leicht, dass der erhaltene Schlüssel Rob gehört, obwohl das eigentlich nicht wahr ist. Mike verschlüsselt seine Nachricht unschuldig mit Alex’ Schlüssel und sendet die konvertierte Nachricht an Rob zurück.

In den häufigsten MITM-Angriffen verwendet der Angreifer meist einen WiFi-Router, um die Kommunikation des Benutzers abzufangen. Diese Technik kann ausgearbeitet werden, indem man einen Router mit einigen bösartigen Programmen ausnutzt, um Benutzersitzungen auf dem Router abzufangen. Hier konfiguriert der Angreifer zunächst seinen Laptop als WiFi-Hotspot und wählt einen Namen, der häufig in einem öffentlichen Bereich wie einem Flughafen oder einem Café verwendet wird. Sobald sich der Benutzer mit diesem bösartigen Router verbindet, um Websites wie Online-Banking-Sites oder Handelssites zu erreichen, protokolliert der Angreifer dann die Anmeldeinformationen des Benutzers für die spätere Verwendung.

Man-in-the-Middle-Angriffsverhinderung & Tools

Die meisten effektiven Abwehrmaßnahmen gegen MITM sind nur auf Router- oder Serverseite zu finden. Sie werden keine spezielle Kontrolle über die Sicherheit Ihrer Transaktion haben. Stattdessen können Sie eine starke Verschlüsselung zwischen dem Client und dem Server verwenden. In diesem Fall authentifiziert der Server die Anfrage des Kunden durch Vorlage eines digitalen Zertifikats, und dann konnte nur noch eine Verbindung hergestellt werden.

Eine weitere Methode, um solche MITM-Angriffe zu verhindern, ist es, sich nie direkt mit offenen WiFi-Routern zu verbinden. Wenn Sie dies wünschen, können Sie ein Browser-Plugin wie HTTPS Everywhere oder ForceTLS verwenden. Diese Plugins helfen Ihnen beim Aufbau einer sicheren Verbindung, wann immer die Option verfügbar ist.

EMPFOHLEN: Klicken Sie hier, um Windows-Fehler zu beheben und die Systemleistung zu optimieren