Aktualisiert December 2025 : Beenden Sie diese Fehlermeldungen und beschleunigen Sie Ihr Computersystem mit unserem Optimierungstool. Laden Sie es über diesen Link hier herunter.

- Laden Sie das Reparaturprogramm hier herunter und installieren Sie es.

- Lassen Sie es Ihren Computer scannen.

- Das Tool wird dann Ihren Computer reparieren.

Gruppenrichtlinie ermöglicht es Ihnen, die Änderungen auf Ihrem Windows-Computer zu überprüfen oder zu überwachen. Mit der Gruppenrichtlinie können Sie überwachen, wer sich wann angemeldet hat, wer ein Dokument geöffnet hat, wer ein neues Benutzerkonto angelegt oder eine Sicherheitsrichtlinie geändert hat.

To do so, tippen Sie auf secpol.msc in der Startsuche und drücken Sie Enter, um die lokale Sicherheitsrichtlinie zu öffnen.

Erweitern Sie unter Sicherheitseinstellungen im linken Bereich die Option Lokale Richtlinien und wählen Sie dann Auditrichtlinie.

../wp-content/uploads/2011/06/secpol-audit-1-400×288.jpg

Wie Sie sehen können, können Sie auditieren:

- Kontoanmeldeereignisse: Kontoanmeldeereignisse werden immer dann erzeugt, wenn ein Computer die Anmeldeinformationen eines Kontos überprüft, für das er maßgebend ist.

- Kontoverwaltung: Ermöglicht es Ihnen zu sehen, ob jemand einen Kontonamen geändert, ein Konto aktiviert oder deaktiviert, ein Konto erstellt oder gelöscht, ein Passwort geändert oder eine Benutzergruppe geändert hat

- Verzeichnisdienstzugriff: Überwachen Sie dies, um zu sehen, wann jemand auf ein Active Directory-Objekt zugreift, das seine eigene Systemzugriffskontrollliste (SACL) hat.

- Anmeldeereignisse: Abmeldeereignisse werden erzeugt, wenn die Anmeldesitzung eines angemeldeten Benutzerkontos beendet wird.

- Objektzugriff: Ermöglicht es Ihnen zu sehen, wenn jemand eine Datei, einen Ordner, einen Drucker, einen Registrierungsschlüssel oder ein anderes Objekt verwendet hat.

- Richtlinienänderung: Audits Änderungen an lokalen Sicherheitsrichtlinien.

- Privilegienutzung: Überwachen Sie dies, um zu sehen, wenn jemand eine Aufgabe auf dem Computer ausführt, dass er die Berechtigung hat, auszuführen

- Prozessverfolgung: Verfolgen Sie Ereignisse wie die Programmaktivierung oder das Beenden eines Prozesses.

- Systemereignisse: Ermöglicht es Ihnen, zu überwachen und zu sehen, wann jemand den Computer heruntergefahren oder neu gestartet hat, oder wann ein Prozess oder ein Programm versucht, etwas zu tun, wozu es keine Berechtigung hat.

.

.

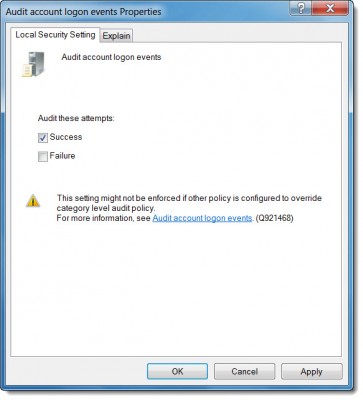

Doppelklicken Sie auf denjenigen, den Sie überwachen möchten, und wählen Sie die Option Success. Klicken Sie auf Übernehmen. Du kannst weitere Informationen zu jedem einzelnen erhalten, wenn du auf die Registerkarte Explain klickst.

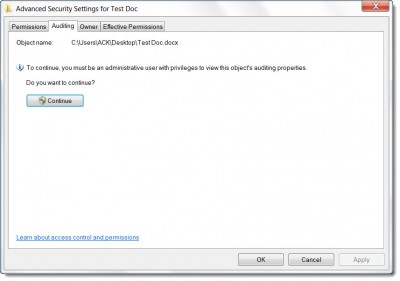

Um die Überwachung Ihrer Dokumente zu ermöglichen, klicken Sie mit der rechten Maustaste auf die Datei und öffnen Sie Properties.

Sicherheit auswählen > Erweitert > Registerkarte Auditierung.

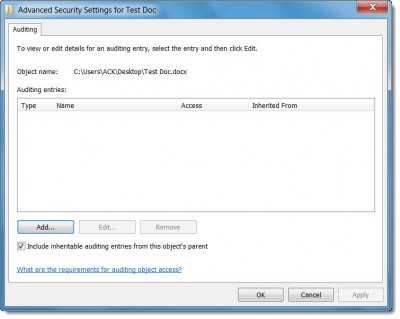

Klicken Sie auf Continue, um das Feld Advanced Security Settings zu öffnen, und klicken Sie auf Add.

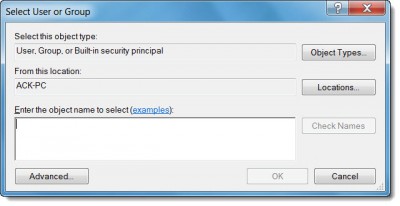

Now, geben Sie im Auswahlfeld Enter the object name to select den Namen des Benutzers oder der Gruppe ein, dessen Aktionen Sie verfolgen möchten, und klicken Sie dann in jedem der vier geöffneten Dialogfelder auf OK.

Aktivieren Sie das Kontrollkästchen für jede Aktion, die Sie prüfen möchten, und klicken Sie dann auf OK. Weitere Informationen darüber, was Sie auditieren können, und über die auditierbaren Aktionen für Dateien finden Sie unter Microsoft.

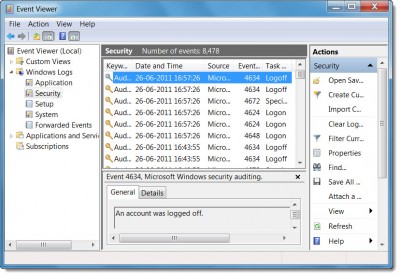

Um die Audit Logs anzuzeigen, geben Sie Event Viewer in Start Search ein und drücken Sie Enter.

Doppelklicken Sie im linken Bereich auf Windows-Protokolle, und klicken Sie dann auf Sicherheit. Doppelklicken Sie anschließend auf ein Ereignis, um die Protokolldetails anzuzeigen.

Weitere Informationen zu Security Policy und Group Policy finden Sie hier. Wenn du Hilfe brauchst, kannst du jederzeit die TWC-Foren besuchen.

EMPFOHLEN: Klicken Sie hier, um Windows-Fehler zu beheben und die Systemleistung zu optimieren