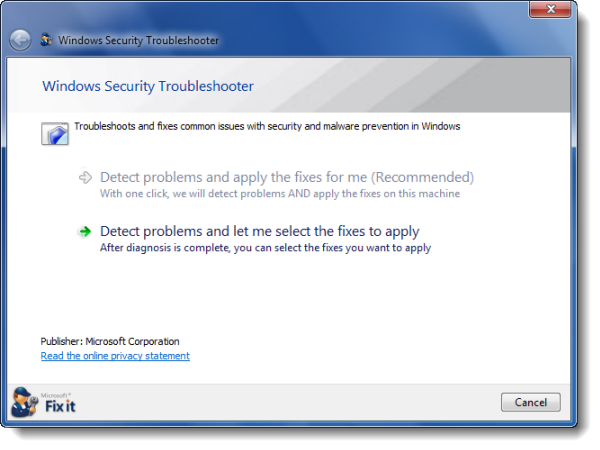

Microsoft hat ein neues Sicherheitstool, Attack Surface Analyzer, entwickelt, um Änderungen an Windows Attack Surface zu analysieren.

Attack Surface Analyzer ist das gleiche Werkzeug, das von den internen Produktteams von Microsoft verwendet wird, um Änderungen am Betriebssystem durch die Installation neuer Software zu katalogisieren.

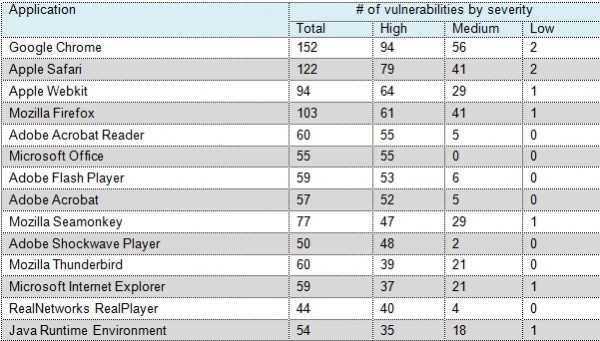

Der Attack Surface Analyzer beta ist ein Verifikationstool von Microsoft, mit dem ISVs und IT-Experten die Änderungen des Systemstatus, der Laufzeitparameter und der sicherbaren Objekte auf dem Windows-Betriebssystem hervorheben können. Diese Analyse hilft Entwicklern, Testern und IT-Fachleuten, die durch die Installation von Anwendungen auf einer Maschine verursachte Erhöhungen der Angriffsfläche zu erkennen.