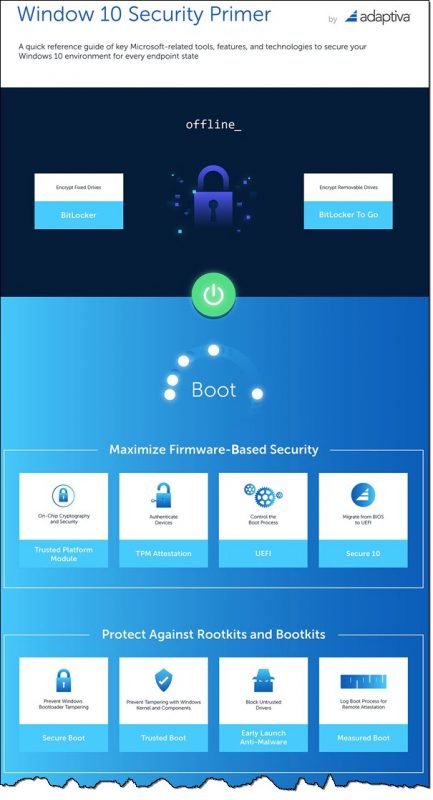

Oshi Unhooker ist ein kostenloser Rootkit-Scanner, der jedes versteckte Rootkit von Ihrem Computer scannt und entfernt. Sie fragen sich vielleicht, was ist ein Rootkit? Rootkits in Windows werden normalerweise verwendet, um bösartige Software aus einem Antivirenprogramm zu maskieren. Es wird für bösartige Zwecke von Viren, Würmern, Backdoors und Spyware verwendet. Manchmal vermissen Rootkits es, von Antiviren-Scans erfasst zu werden, weil sie immer eine Maske darauf haben.

Oshi Aushaken

Ein Computer sollte von Zeit zu Zeit nach Rootkits durchsucht werden. Oshi Unhooker ist ein Tool, das Ihnen beim Scannen und Entfernen von Rootkits von Ihrem PC helfen kann. Mit seiner schnellen und präzisen Scanfähigkeit ist Oshi Unhooker ein gutes Werkzeug. Es ist als eine einzige portable ausführbare Datei verfügbar und kann auf jedem Windows-PC ausgeführt werden.