Aktualisiert July 2025 : Beenden Sie diese Fehlermeldungen und beschleunigen Sie Ihr Computersystem mit unserem Optimierungstool. Laden Sie es über diesen Link hier herunter.

- Laden Sie das Reparaturprogramm hier herunter und installieren Sie es.

- Lassen Sie es Ihren Computer scannen.

- Das Tool wird dann Ihren Computer reparieren.

Jede versehentliche oder vorsätzliche Weitergabe vertraulicher Informationen an ein unbekanntes Netzwerk wird als Datenverletzung bezeichnet. Die Vereinigten Staaten von Amerika und die meisten europäischen Länder machen die überwiegende Mehrheit der großen Datenschutzverletzungen aus. Noch beunruhigender ist die Geschwindigkeit, mit der Datenschutzverletzungen auftreten und die Auswirkungen auf Unternehmen keine Anzeichen einer Verlangsamung zeigen.

Inhaltsverzeichnis

Was ist Datenverletzung & Arten

Im Allgemeinen gibt es drei Arten von Datenschutzverletzungen. Das sind sie:

- Physisch – Es kann auch als “Unternehmensspionage” oder Bemühungen zur Erlangung von Geschäftsgeheimnissen mit unehrlichen Mitteln, wie z.B. durch Computer-Tap bezeichnet werden.

- Electronic – unbefugter Zugriff auf ein System oder eine Netzwerkumgebung, in der Daten verarbeitet, gespeichert oder übertragen werden. Der Zugriff kann über Webserver oder Websites auf die Schwachstellen eines Systems durch Angriffe auf Anwendungsebene erfolgen.

- Skimming – Es ist die Erfassung und Aufzeichnung von Magnetstreifendaten auf der Rückseite von Kreditkarten und Debitkarten. Dieser Prozess verwendet ein externes Gerät, das manchmal ohne Wissen des Händlers am POS installiert wird.

Jüngste Vorfälle von Datenverletzungen

Wir empfehlen die Verwendung dieses Tools bei verschiedenen PC-Problemen.

Dieses Tool behebt häufige Computerfehler, schützt Sie vor Dateiverlust, Malware, Hardwareausfällen und optimiert Ihren PC für maximale Leistung. Beheben Sie PC-Probleme schnell und verhindern Sie, dass andere mit dieser Software arbeiten:

- Download dieses PC-Reparatur-Tool .

- Klicken Sie auf Scan starten, um Windows-Probleme zu finden, die PC-Probleme verursachen könnten.

- Klicken Sie auf Alle reparieren, um alle Probleme zu beheben.

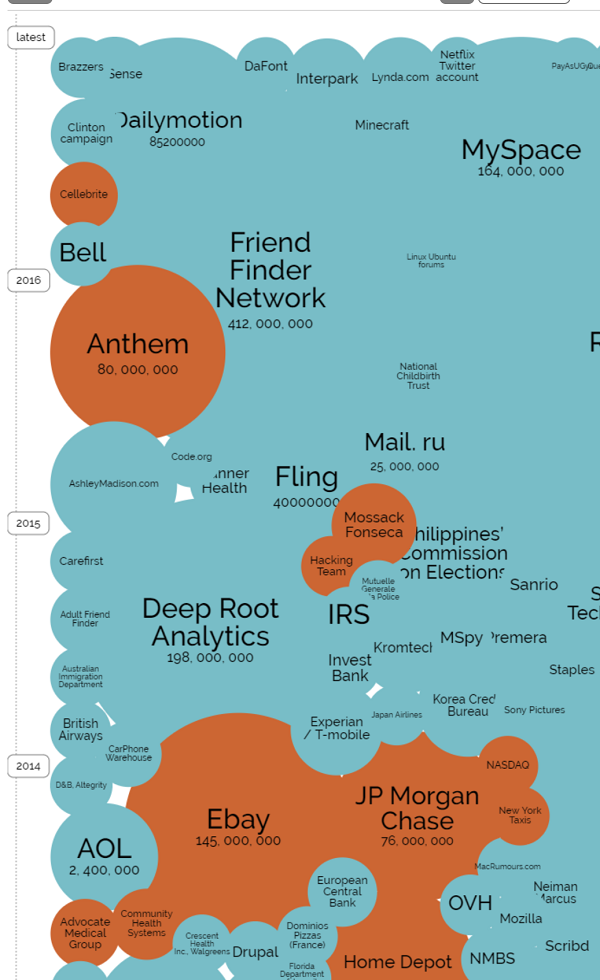

Es gab mehrere Vorfälle von Datenschutzverletzungen, die in der jüngsten Vergangenheit zu einem ausgewählten Verlust von 30.000 Datensätzen führten. Weitere Informationen dazu finden Sie in Form einer visuellen Darstellung auf dieser Website. Es bietet eine schöne und informative Tour zu den größten Datenschutzverletzungen der letzten Jahre.

Einige der größten Datenverstöße waren:

Madison Square Garden Kreditkartendatenverletzung: Massive einjährige Kreditkartenverletzung am Madison Square an vier seiner Veranstaltungsorte in New York City. Die Verletzung betraf Kredit- und Debitkarten, die an den Konzessionsständen verwendet wurden.

Yahoo E-Mail-Konten Hacking: Der E-Mail-Gigant entdeckte einen großen Cyberangriff, als eine unbefugte Partei über gefälschte “Cookies” in die Konten von Yahoo-Benutzern eindrang – Codebits, die im Browser-Cache des Nutzers versteckt lagen, so dass eine Website nicht bei jedem Besuch ein Login benötigt. Das Unternehmen behauptete, dass die Verstöße staatlich gefördert wurden und bestätigte auch die Tatsache, dass auf proprietären Code von einem Hacker zugegriffen wurde.

Hymne: Im Februar 2015, D.O.B, Mitglieds-ID. Die Sozialversicherungsnummer und andere damit zusammenhängende Informationen der Mitglieder von Anthem, dem zweitgrößten Krankenversicherer in den USA, wurden gestohlen. Die Verletzung medizinischer Daten durch Informationen durch Anthem Inc. betraf 80.000.000 Benutzer.

Brazzers Datenschutzverletzung: Im September 2016 knackten Hacker die Pornoseite Brazzers und verrieten Details von über 8 lakh Nutzern. Dazu gehörten eindeutige E-Mail-Adressen, Benutzernamen, Klartext-Passwörter und mehr. Glücklicherweise waren die meisten Einträge Duplikate.

Dailymotion Angriff: Eine der beliebtesten Video-Sharing-Sites der Welt erlitt eine Datenschutzverletzung, die den Verlust von Dutzenden Millionen von Benutzer-E-Mail-Adressen und zugehörigen Passwörtern am 6. Dezember 2016 zur Folge hatte.

Möglichkeiten zur Verhinderung von Datenverstößen

(Bereitschaft und Proaktivität sind die Schlüssel zur Eindämmung dieser wachsenden Bedrohung. Es wird mehr Energie und Mühe in die Beseitigung des Schlamassels investiert, nachdem ein Verstoß aufgetreten ist, als die Planung des Verstoßes und ein Schnellreaktionssystem im Voraus. Jeder sollte einen Reaktionsplan für Vorfälle haben, um die Situation während einer Verletzung zu kontrollieren. Es hilft bei der Kontrolle von Aktionen und Kommunikation und mindert letztendlich die Auswirkungen eines Verstoßes.

Eine große Mehrheit der Vorfälle von Datenschutzverletzungen kann gestoppt werden, indem man auf einen Ansatz der mehrstufigen Verteidigung zurückgreift. Dieser Ansatz zur Netzwerksicherheit stellt sicher, dass, wenn es einem Angreifer gelingt, in eine Schicht von Verteidigung, wird er sofort von einer nachfolgenden Schicht gestoppt. Wie wird das gemacht? Durch Reduzieren der Angriffsfläche.

Angriffsfläche

Der Begriff bezeichnet die Gesamtsumme der Schwachstellen in jedem Computergerät oder Netzwerk, die für einen Hacker zugänglich sind. Jeder, der versucht, in ein System einzudringen, beginnt hauptsächlich damit, die Angriffsfläche des Ziels nach möglichen Angriffsvektoren zu durchsuchen (sei es für einen aktiven Angriff oder einen passiven Angriff). Der erste Schritt zur Stärkung der Verteidigung besteht also darin, unnötig offene Ports zu schließen und die Ressourcen, die nicht vertrauenswürdigen Benutzern zur Verfügung stehen, durch MAC-Adressfilterung zu begrenzen.

Verringerung der Anfälligkeit für Phishing-Angriffe

Phishing ist eine der am häufigsten verwendeten Methoden des Identitätsdiebstahls. Man kann sicher bleiben und vermeiden, Opfer davon zu werden, indem man eine Kontrolle über einfache Dinge wie die Benachrichtigung über E-Mails, die von unbekannten Absendern stammen, E-Mails, die nicht personalisiert sind, und E-Mails, die Sie bitten, persönliche oder finanzielle Informationen über das Internet zu bestätigen und dringende Anfragen nach diesen Informationen zu stellen.

Darüber hinaus schreiben eine Reihe von Branchenrichtlinien und staatlichen Compliance-Vorschriften eine strenge Kontrolle sensibler oder personenbezogener Daten vor, um Datenschutzverletzungen zu vermeiden. Länder, in denen ein solcher Rahmen fehlt oder schwach ist, sollten strenge Gesetze zum Schutz der Verbraucher erlassen.

EMPFOHLEN: Klicken Sie hier, um Windows-Fehler zu beheben und die Systemleistung zu optimieren