Aktualisiert July 2025 : Beenden Sie diese Fehlermeldungen und beschleunigen Sie Ihr Computersystem mit unserem Optimierungstool. Laden Sie es über diesen Link hier herunter.

- Laden Sie das Reparaturprogramm hier herunter und installieren Sie es.

- Lassen Sie es Ihren Computer scannen.

- Das Tool wird dann Ihren Computer reparieren.

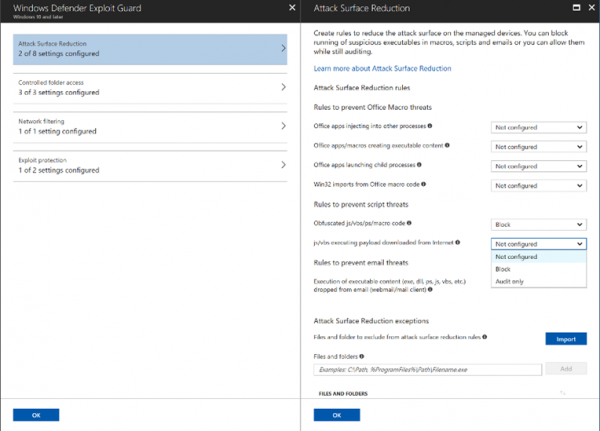

Reduzierung der Angriffsfläche

ist eine Funktion von Windows Defender Exploit Guard, die Aktionen verhindert, die von Exploit-suchender Malware zur Infektion von Computern verwendet werden. Windows Defender Exploit Guard ist ein neuer Satz von Invasionsschutz-Funktionen, die Microsoft als Teil von Windows 10 v1709 eingeführt hat. Zu den vier Komponenten von Windows Defender Exploit Guard gehören:

- Netzwerkschutz

- Kontrollierter Ordnerzugriff

- Exploit-Schutz

- Reduzierung der Angriffsfläche

Eine der wichtigsten Fähigkeiten, wie oben erwähnt, ist .

Reduzierung der Angriffsfläche,

die vor gemeinsamen Aktionen bösartiger Software schützen, die sich auf Windows 10-Geräten ausführen

.

Lassen Sie uns verstehen, was Angriffsoberflächenreduktion ist und warum sie so wichtig ist.

Inhaltsverzeichnis

Windows Defender Angriff Oberflächenreduzierung Funktion

E-Mails und Office-Anwendungen sind der wichtigste Teil der Produktivität eines jeden Unternehmens. Sie sind der einfachste Weg für Cyber-Angreifer, um Zugang zu ihren PCs und Netzwerken zu erhalten und Malware zu installieren. Hacker können direkt Office-Makros und Skripte verwenden, um Exploits direkt auszuführen, die vollständig im Arbeitsspeicher ausgeführt werden und oft von herkömmlichen Antiviren-Scans nicht erkannt werden können

.

Das Schlimmste ist, dass eine Malware einen Eintrag erhält, wenn der Benutzer nur Makros für eine legitim aussehende Office-Datei aktiviert oder einen E-Mail-Anhang öffnet, der den Computer gefährden kann

.

Hier kommt die Angriffsflächenreduktion zum Einsatz.

Vorteile der Reduzierung der Angriffsfläche

Wir empfehlen die Verwendung dieses Tools bei verschiedenen PC-Problemen.

Dieses Tool behebt häufige Computerfehler, schützt Sie vor Dateiverlust, Malware, Hardwareausfällen und optimiert Ihren PC für maximale Leistung. Beheben Sie PC-Probleme schnell und verhindern Sie, dass andere mit dieser Software arbeiten:

- Download dieses PC-Reparatur-Tool .

- Klicken Sie auf Scan starten, um Windows-Probleme zu finden, die PC-Probleme verursachen könnten.

- Klicken Sie auf Alle reparieren, um alle Probleme zu beheben.

Attack Surface Reduction bietet eine Reihe von integrierten Informationen, die das zugrunde liegende Verhalten dieser bösartigen Dokumente blockieren können, um sie auszuführen, ohne die produktiven Szenarien zu behindern. Durch die Blockierung bösartiger Verhaltensweisen, unabhängig davon, was die Bedrohung oder der Missbrauch ist, kann Attack Surface Reduction Unternehmen vor noch nie dagewesenen Zero-Day-Angriffen schützen und ihre Sicherheitsrisiken und Produktivitätsanforderungen in Einklang bringen

.

ASR deckt drei Hauptverhaltensweisen ab

:

- Office-Anwendungen

- Skripte und

- E-Mails

Für Office-Anwendungen kann die Regel zur Reduzierung von Angriffsflächen Folgendes bewirken:

- Blockieren von Office-Anwendungen bei der Erstellung von ausführbaren Inhalten

- Blockieren von Office-Anwendungen von der Erstellung von Child-Prozessen

- Blockieren Sie Office-Anwendungen, damit sie Code in einen anderen Prozess einfügen können

- Blockieren von Win32-Importen aus Makrocode in Office

- Block verschleierter Makrocode

.

Häufig können bösartige Office-Makros einen PC infizieren, indem sie ausführbare Dateien injizieren und starten. Attack Surface Reduction kann davor und auch vor DDEDownloader schützen, der in letzter Zeit PCs auf der ganzen Welt infiziert hat. Dieser Exploit verwendet das Dynamic Data Exchange-Popup in offiziellen Dokumenten, um einen PowerShell-Downloader auszuführen und gleichzeitig einen untergeordneten Prozess zu erstellen, den die ASR-Regel effizient blockiert!

Für das Skript kann die Regel Angriff Oberflächenreduzierung folgende Regeln verwenden:

- Blockieren Sie bösartige JavaScript-, VBScript- und PowerShell-Codes, die verschleiert wurden

- Blockieren Sie JavaScript und VBScript davon, Payloads auszuführen, die aus dem Internet heruntergeladen wurden

.

.

Für E-Mails kann ASR:

- Blockieren der Ausführung von ausführbaren Inhalten, die aus E-Mails gelöscht wurden (Webmail/Mail-Client)

Heute, an einem Tag, hat es eine Zunahme des Speer-Phishing gegeben und sogar persönliche E-Mails eines Mitarbeiters werden angesprochen. ASR ermöglicht es Administratoren in Unternehmen, Datei-Richtlinien für persönliche E-Mails sowohl für Webmail als auch für E-Mail-Clients auf Firmengeräten zum Schutz vor Bedrohungen anzuwenden

.

Wie die Reduzierung der Angriffsfläche funktioniert

ASR arbeitet mit Regeln, die durch ihre eindeutige Regelkennung identifiziert werden. Um den Zustand oder Modus für jede Regel zu konfigurieren, können sie mit:

verwaltet werden.

- Gruppenrichtlinie

- PowerShell

- MDM CSPs

Sie können verwendet werden, wenn nur einige Regeln aktiviert werden sollen oder Regeln im individuellen Modus aktiviert werden sollen

.

Für jede Branche von Geschäftsanwendungen, die in Ihrem Unternehmen ausgeführt werden, gibt es die Möglichkeit, datei- und ordnerbasierte Ausschlüsse anzupassen, wenn Ihre Anwendungen ungewöhnliche Verhaltensweisen aufweisen, die von der ASR-Erkennung beeinflusst werden können

.

Die Reduzierung der Angriffsfläche erfordert, dass Windows Defender Antivirus das Haupt-AV ist und dass die Echtzeit-Schutzfunktion aktiviert ist. Die Baseline von Windows 10 Security schlägt vor, dass die meisten der oben genannten Regeln im Blockmodus aktiviert sein sollten, um Ihre Geräte vor Bedrohungen zu schützen

.

Um mehr zu erfahren, können Sie docs.microsoft.com.

besuchen.

EMPFOHLEN: Klicken Sie hier, um Windows-Fehler zu beheben und die Systemleistung zu optimieren