Aktualisiert July 2025 : Beenden Sie diese Fehlermeldungen und beschleunigen Sie Ihr Computersystem mit unserem Optimierungstool. Laden Sie es über diesen Link hier herunter.

- Laden Sie das Reparaturprogramm hier herunter und installieren Sie es.

- Lassen Sie es Ihren Computer scannen.

- Das Tool wird dann Ihren Computer reparieren.

n Transaktionsbeträge, und wenn der Schwellenwert überschritten wird oder er in ein anderes Land geht, werden Sie gewarnt. Es wäre eine gute Idee, diesen Tipps zum Online-Banking zu folgen.

Gefälschte Antivirennachrichten

Gefälschte Antiviren-Warnmeldungen gehören zu den sichersten Anzeichen dafür, dass Ihr System gefährdet ist. Ein Klick auf Nein oder Abbrechen, um den gefälschten Virenscan zu stoppen, bringt keinen Nutzen, da der Schaden bereits entstanden ist. Diese Programme verwenden oft ungepatchte Software wie die Java Runtime Environment, um Ihr System auszunutzen.

Häufige zufällige Popups

Dieses Problem ist hauptsächlich mit Ihren Browsern verbunden und zeigt an, dass Sie unerwünschte Software oder Malware auf Ihrem Computer installiert haben, da Websites im Allgemeinen keine schädlichen Popups erzeugen.

Umgeleitete Internetrecherchen oder Homepage

Es ist eine bekannte Tatsache, dass die meisten Hacker ihren Lebensunterhalt damit verdienen, dass sie Ihren Browser an eine andere Adresse als die Adresse, die Sie besuchen möchten, weiterleiten. Das liegt sicherlich daran, dass Hacker dafür bezahlt werden, dass Ihre Klicks auf der Website eines anderen erscheinen, oft diejenigen, die nicht wissen, dass die Klicks auf ihre Website von einer bösartigen Umleitung stammen.

Sie können diese Art von Malware oft erkennen oder lokalisieren, indem Sie einfach ein paar verwandte, sehr gebräuchliche Wörter in die Suchleiste gängiger Suchmaschinen eingeben und überprüfen, ob die für Ihre Suche relevanten Ergebnisse angezeigt werden oder nicht. Der gesendete und zurückgegebene Datenverkehr wird sich auf einem kompromittierten Computer immer deutlich von einem kompromittierten Computer unterscheiden.

Ist Ihr PC ein Botnet-Knoten?

Botnetze sind Netzwerke von gefährdeten Computern, die von entfernten Angreifern kontrolliert werden, um illegale Aufgaben wie das Versenden von Spam oder das Angreifen anderer Computer zu erfüllen. Möglicherweise wurde Ihr Computer kompromittiert und fungiert als Knoten.

SPITZE: Bevor Sie fortfahren, sollten Sie vielleicht unseren Beitrag lesen – Warum sollte jemand meinen Computer hacken wollen?

Was tun, wenn Ihr Computer gehackt wurde

Wir empfehlen die Verwendung dieses Tools bei verschiedenen PC-Problemen.

Dieses Tool behebt häufige Computerfehler, schützt Sie vor Dateiverlust, Malware, Hardwareausfällen und optimiert Ihren PC für maximale Leistung. Beheben Sie PC-Probleme schnell und verhindern Sie, dass andere mit dieser Software arbeiten:

- Download dieses PC-Reparatur-Tool .

- Klicken Sie auf Scan starten, um Windows-Probleme zu finden, die PC-Probleme verursachen könnten.

- Klicken Sie auf Alle reparieren, um alle Probleme zu beheben.

1] Wenn Sie das Gefühl haben, dass Ihr Windows-PC entführt wurde, sollten Sie die Verbindung zum Internet trennen, in den abgesicherten Modus booten und einen vollständigen Deep Scan Ihrer Antivirensoftware durchführen. Wenn Ihre Sicherheitssoftware deaktiviert wurde, verwenden Sie einen guten On-Demand-Virenscanner und führen Sie ihn von einer externen Festplatte oder USB aus.

2] Sie können auch spezielle Tools wie Norton Power Eraser, eine Anti-Hacker-Software oder eines dieser Botnet Removal Tools verwenden.

2] Sie können gefälschte Symbolleisten mit einer guten Browser Hijacker Entfernungssoftware aus dem Browser entfernen.

3] Öffnen Sie Ihre Systemsteuerung und deinstallieren Sie Programme, die von Natur aus verdächtig aussehen könnten.

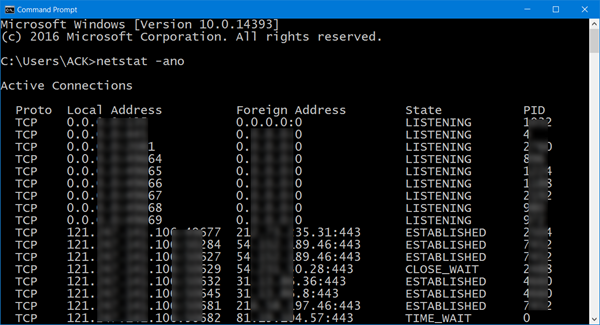

4] Wenn Sie mit dem Internet verbunden sind, öffnen Sie eine Eingabeaufforderung, geben Sie den folgenden Befehl ein und drücken Sie Enter:

netstat -ano

- -ein Parameter listet alle Verbindungen und Abhörports des Computers auf

- -n Parameter zeigt Adressen und Portnummern an

- -o Parameter gibt die für die Verbindung verantwortliche Prozess-ID aus.

.

Mit einem Blick kann ein IT-Administrator Ihre offenen Ports und die im System ablaufenden Netzwerkaktivitäten überwachen.

Überprüfen Sie, ob eine verdächtige Verbindung vorliegt. Bitte beachten Sie, dass jede Verbindung, die “Established” und die PID-Nummer lautet, und stellen Sie sicher, dass alle diese Verbindungen gültige Verbindungen sind. Drücken Sie bei Bedarf Strg+Shift+Esc, um den Task-Manager aufzurufen. Navigieren Sie dann mit dem Mauszeiger zur Registerkarte “Prozesse” und klicken Sie auf die Registerkarte “Ansicht”, wählen Sie Spalten aus und überprüfen Sie die Spalte “Process Identifier PID”. Sofort wird die vollständige Liste der PID-Nummern angezeigt. Suchen Sie nach der Nummer, die Sie soeben im CMD-Fenster notiert haben. Beenden Sie im Zweifelsfall den Prozess.

5] Installieren Sie ein Tool zur Bandbreitenüberwachung, damit Sie Ihre Nutzung im Auge behalten können. Verwenden Sie Packet Sniffing Tools, um den Netzwerkverkehr abzufangen und zu protokollieren.

Halten Sie Ihr Betriebssystem und die installierte Software stets auf dem neuesten Stand, um alle Software-Schwachstellen zu schließen und eine gute Sicherheitssoftware zu verwenden. Es ist wichtig, sich über diese Entwicklungen im Klaren zu sein, da Antivirensoftware in der heutigen Bedrohungslage keine 100%ige Sicherheit bietet. Um dies zu bekämpfen, sollten Antimalware-Programme verwendet werden, die das Programmverhalten – Heuristiken – überwachen, um bisher nicht erkannte Malware zu erkennen. Andere Programme, die virtualisierte Umgebungen, VPNs und Software zur Erkennung des Netzwerkverkehrs verwenden, können ebenfalls bereitgestellt werden.

6] Nutzen Sie Detekt, eine kostenlose Anti-Überwachungssoftware für Windows.

Hier sind einige Tipps, die Ihnen helfen, Hacker von Ihrem Windows-Computer fernzuhalten.

Wenn Sie weitere Hilfe benötigen, lesen Sie bitte diese Anleitung zur Entfernung von Malware. Sie können auch diesen Beitrag mit dem Titel lesen, wie Sie erkennen, ob Ihr Computer einen Virus hat.

EMPFOHLEN: Klicken Sie hier, um Windows-Fehler zu beheben und die Systemleistung zu optimieren